クラウドサーバーはクラウド上に作られたサーバーです。物理的にサーバーを購入し運用する方法とは違い、利用したいと思ったときにすぐ利用できる、初期費用を抑えられるなどのメリットがあります。

本稿では、クラウドサーバーについての基礎知識と専用サーバーとの違い、利用するメリット・デメリットについてお伝えします。

クラウドサーバーとは

クラウドサーバーとはクラウド環境に作られたサーバーで、インターネット上での使用を前提としたサービスを指します。リソースを所有および保持しているサードパーティのプロバイダーが、利用ベースの料金で使用できるようにするコンピューティングリソースです。ネットワーク環境があればどこでもサーバにアクセスでき、離れた場所からでもデータの共有が可能です。自社でサーバーを保有しないため、導入の手間や初期費用を抑えられます。低価格で始められることから、急速に広まっています。クラウドサーバという用語は、IaaSまたはPaaSと密接に関連付けられる傾向がありますが、クラウドサーバーはSaaSを実現するインフラも提供しているのです。

クラウドサービスの種類

クラウドサービスには、3種類あります。

SaaS

インターネットを経由して、アプリケーションなどのソフトウェアを提供するサービスです。利用するソフトウェアを都度パソコンにインストールする必要がなく、ID・パスワードがあればタブレットやパソコンなど端末を問わずにどこからでも利用できます。代表的な例はGoogle Appsなどです。データの保存・共有ができるDropboxも、Saasに分類される場合があります。

IaaS

インターネットを経由して、回線のようなITインフラ基盤を提供するサービスです。仮想サーバーやストレージ、CPUメモリなどハードウェアの性能を自由に選択・利用できます。代表的な例はAWSなどです。

PaaS

インターネットを経由して、アプリケーション開発のための基盤を提供するサービスです。IaaSがインフラ基盤のみの提供であるのに対し、開発に必要なプラットフォームも利用できます。データベースやネットワークの設定が整っており、開発コストの削減が可能です。一般的にはあまり馴染みがないかもしれません。代表的な例は、Google App EngineやWindows Azureなどです。

共用サーバー・専用サーバーとの違い

共用サーバーや専用サーバーとの違いについて解説します。

共用サーバー

共用サーバーはサーバー提供事業者が所有する1つのサーバーを、複数のユーザーで共有して使うレンタルサーバーです。すでに存在するリソースを共有する仕組みのため、低コストかつ短期間で利用開始できます。サーバーの管理事業者が管理やメンテナンスを行うため、自社でメンテナンスを行う必要がありません。同じ共有サーバー上でほかのユーザーのサーバーにアクセスが集中すると、サーバーが重くなり自社サービスにアクセスしにくくなるデメリットがあります。またサーバーの設定は、基本的にカスタマイズできません。クラウドサーバーでは、設定やスペックをアクセス数などに応じてカスタマイズできる点が異なります。

専用サーバー

専用サーバーは、サーバー1台のリソースを占有して使用するレンタルサーバーです。同じサーバーをほかのユーザーが利用しないため、安定して高速なサイトを運営できます。管理者権限が付与されるため、自社のサイトに適したソフトウェアをインストールしたり自由に設定にカスタマイズしたりすることが可能です。共用サーバーに比べ初期費用や月額料金が高く、高いランニングコストがかかるため導入しにくいデメリットがあります。さらに専用サーバーでは自社でメンテナンスを行わなければならず、専門的な知識が必要です。サーバーの管理を代行するサービスを提供している会社もあるため、経験が浅く不安な方は検討してみるのもいいでしょう。

クラウドサーバーのメリット

クラウドサーバーの利用は、共用サーバーと専用サーバーのメリットを両立できます。クラウドサーバーのメリットを3つご紹介します。

初期費用を抑えられる

クラウドサーバーの導入は初期費用が無料であることが多く、導入のためのコストを削減できるのがメリットです。自社でサーバーを用意して運用する場合、高額なサーバーの調達や通信回線を整えるなど、初期費用が高額です。さらに環境構築やサーバーの設定にも、追加でコストがかかります。レンタルサーバーの場合では初期費用はかかるものの、専用サーバーのように数十万円を超えるようなことはありません。専用サーバー・レンタルサーバーは双方とも少なからず初期費用が発生するため、初期費用を抑えたい方には、クラウドサーバーがおすすめです。

運用コストを削減できる

クラウドサーバーでは自社でメンテナンスを行う必要がないため、運用コストの削減が可能です。専用サーバの場合には管理者権限が付与されているため、管理やメンテナンスを自社で行う必要があります。専門的な知識がなければ難しい上に、見えない人的コストも発生します。クラウドサーバーであればメンテナンスの心配がいらず、運用に注力できるのが利点です。

バックアップや復元対策になる

クラウドサーバーはクラウド上にサーバーが存在しているため、災害時などのリスクに備えることも可能です。自社でサーバーを用意して運用する場合、データセンターへ被害があれば稼働できず業務が停止する可能性があります。クラウドサーバーは複数のデータセンターに分散させているため、緊急事態に強いです。それぞれのデータセンターも停電対策や地震対策などが施されており、稼働停止になりにくいです。万が一データが消失した場合にも、バックアップを取っていれば容易に復元できます。災害時やデータ消失時の対策にも役立ちます。

クラウドサーバーのデメリット

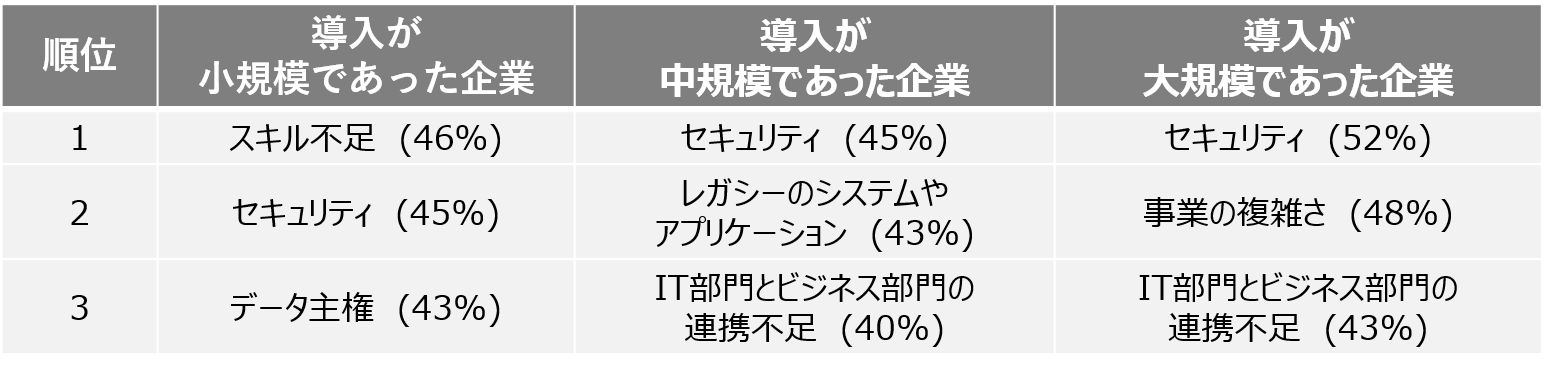

多くのメリットがあるクラウドサーバーにも、デメリットは存在します。ランニングコストがかかる、セキュリティリスクがある点です。導入した後で「こんなはずではなかった」とならないよう、確認しておきましょう。

継続的な利用にはコストがかかる

クラウドサーバーの料金体系は、月額制であることが多いです。小規模なものでは月数千円と安く済みますが、規模が大きくなると数十万円ほどの月額料金がかかる場合もあります。サーバー会社によっては、使用したリソースの量に応じて金額が変わる従量制を採用していることもあります。従量制には必要な分だけ利用できるメリットもあります。運用している間払い続けなければならない点は、デメリットといえるでしょう。

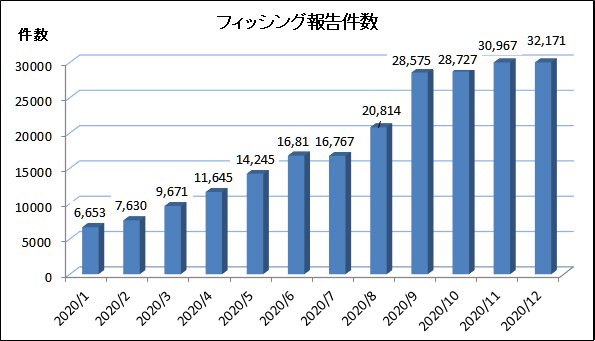

情報セキュリティに注意が必要

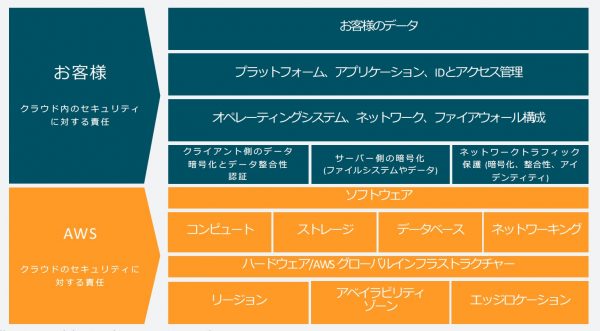

ネットワークを経由しアクセスすることから、情報漏えいのリスクがあります。そのためセキュリティ対策に力を入れているサーバー会社を選ぶようにしましょう。クライアント側のセキュリティも暗号化するなど対策が必要です。サーバー側・クライアント側双方のセキュリティがどのようになっているか、安全性をきちんと確認することをおすすめします。

サーバーのセキュリティを高めるには、WAF(Web Application Firewall)の導入も有効です。ペンタセキュリティのクラウド型WAFサービス「Cloudbric WAF+」なら、WAFに加え、DDoS攻撃をはじめとするさまざまなサイバー攻撃への対策が可能です。また、AWSを利用している場合は、AWS WAF専用の運用管理サービス「Cloudbric WMS」を選択することも可能です。

▼AWS WAFに特化した運用管理サービス「Cloudbric WMS」