企業のWebサイトやシステムを狙うサイバー攻撃は、年々高度化・多様化しています。攻撃者はソフトウェアの脆弱性を悪用し、不正アクセスや情報漏えいを引き起こします。こうした脅威に対処するためには、まず自社システムの脆弱性を正確に把握することが重要です。

Cloudbric 脆弱性診断は、セキュリティエキスパートによる診断と脅威インテリジェンスを活用した診断サービスです。本記事では、6つの診断メニューの詳細と選ばれる理由を解説します。

Cloudbric 脆弱性診断とは

Cloudbric 脆弱性診断は、ペンタセキュリティ株式会社が提供するセキュリティ診断サービスです。セキュリティの知識・技術を有するエキスパートが、お客さまのWebサイトやシステムの診断を行い、既知の脅威への脆弱性を検出します。

6つの診断メニューを用意しており、診断結果に基づくソリューション提案まで一貫して対応できる点が特長です。

脆弱性については、以下の記事で詳しく解説しています。あわせてお読みください。

脆弱性診断が求められる背景

近年、自社のセキュリティの不備が原因で取引先やお客様にまで被害が及ぶ「サイバー脅威の横展開」が深刻化しています。業者のVPNの脆弱性を踏み台にされて病院業務が数カ月間麻痺した事例や、サプライヤーのサーバーへの不正アクセスで生産ラインが停止した事例も報告されています。

IPAの「情報セキュリティ10大脅威 2026」でも、サプライチェーンの弱点を悪用した攻撃が組織向け脅威の上位にランクインしています。企業全体のセキュリティレベルは最も弱い部分によって決まるとされており、最適な防御手段を検討するための第一歩として、脆弱性診断の重要性が高まっています。

ツール診断と手動診断の違い

脆弱性診断の手法は、ツール診断(自動診断)と手動診断の2種類に大きく分けられます。ツール診断はコストを抑えて短期間で実施できますが、画一的な検査になりやすく、誤検知が紛れて本当のリスクを判断しにくいケースも見られます。

一方、手動診断はエキスパートが対象システムの構成や特性を踏まえて柔軟に対応するため、ツール診断では見落としやすい脆弱性も検出できる傾向にあります。Cloudbric 脆弱性診断はエキスパートによる手動診断を基本としており、最新の攻撃手法を網羅した検出アプローチでリスクを多角的に可視化します。

Cloudbric 脆弱性診断の6つの診断メニュー

Cloudbric 脆弱性診断では、企業のシステム環境に応じて選択できる6つの診断メニューを用意しています。各メニューの概要を紹介します。

①Webサイト診断

企業の公開Webサイト(主に静的なサイト)に特化した診断です。外部からの攻撃者目線でリスクを多角的に診断する「ベースプラン」を軸に、Webアプリケーション診断項目やプラットフォーム診断項目を加味する「オプション1」、WordPress固有の脆弱性を詳細に診断する「オプション2」を選択できます。

②Webアプリケーション診断

Webアプリケーションのセキュリティ脆弱性を診断するメニューです。OWASPやIPA「安全なWebサイトの作り方」等の外部基準を満たす診断項目をベースに、深刻度×悪用度の評価スコアで優先対応すべき脆弱性を明確化します。

OWASP ZAPによる自動スキャンの「クイックツールスキャン」、攻撃者目線で素早く診断する「ライトスキャン」、高リスクの脆弱性を網羅する「スタンダードスキャン」、カスタマイズ手法で最多項目をカバーする「アドバンススキャン」の4プランから選択できます。

③API診断

APIに潜む脆弱性を国際基準に基づく診断項目で可視化するメニューです。国際認定ハッカー資格を持つ技術者が、APIのアーキテクチャを分析した上で手動診断を実施します。

OWASP ZAPを使用した自動診断の「クイックツールスキャン」と、外部基準に基づく多角的な手動診断の「スタンダードスキャン」の2プランを用意しています。

④プラットフォーム診断

ミドルウェアやOS、ネットワーク機器などの脆弱性を診断するメニューです。CVEやCVSSに加え、EPSSを活用した独自のスコアリングロジックにより、本当のリスクを特定・可視化します。

主要ポートを中心に迅速に完了する「クイックスキャン」と、全ポートを対象にした包括的な「スタンダードスキャン」の2プランから選択できます。

⑤スマートフォンアプリ診断

スマートフォンアプリのセキュリティリスクを可視化する診断メニューです。静的解析と動的解析を組み合わせ、API通信やデータ保存の不備、セッション管理の脆弱性を検出します。

ツール中心の「クイックツールスキャン」、OWASP Mobile Top10に基づく「スタンダードスキャン」、より多くの攻撃ベクトルを取り入れた「アドバンススキャン」の3プランを用意しています。

⑥ペネトレーションテスト

脆弱性診断が既知の脆弱性を洗い出す手法であるのに対し、ペネトレーションテストは実際の攻撃手法を用いてシステムへの侵入可否や影響範囲を検証する実践的な手法です。フロントエンドからインフラまで全レイヤーに対して包括的にテストを実施し、自動ツールでは検出できない脆弱性を手動で発見します。

基本的なテストを迅速に行う「エントリープラン」(5日間目安)と、詳細なテストを行う「スタンダードプラン」の2つを用意しています。脆弱性診断と組み合わせることで、より強固なセキュリティ体制の構築につながります。

ペネトレーションテストについては、以下の記事で詳しく解説しています。あわせてお読みください。

ペネトレーションテストとは?脆弱性診断との違いや目的・方法について解説

Cloudbric 脆弱性診断が選ばれる理由

脆弱性診断サービスが数多く存在するなかで、Cloudbric 脆弱性診断が選ばれる5つの理由を解説します。

理由①エキスパートによる高精度な手動診断

診断を担当する技術者は、インシデント情報や最新の脆弱性情報を定期的に収集・解析しているエキスパートです。企業様の環境に合わせた柔軟な対応が可能で、20年以上のWAF専門メーカーとしてWebアプリケーションの脅威と攻撃手法を知り尽くす技術者が、深堀したリスク対策の根拠を提供します。

理由②脅威インテリジェンスに基づく最新の診断項目

Cloudbricは171カ国・約70万サイトから独自に収集した脅威インテリジェンスの分析に基づき、最新の脆弱性・攻撃手法を網羅した診断項目を整備しています。国際的な非営利団体「CTA(Cyber Threat Alliance)」に加盟しており、脅威データの価値と分析技術の専門性が国際的に認められています。診断項目は絶えず最適化され、最新の脅威動向を反映した診断を提供します。

理由③深刻度×悪用度の評価スコアで対応優先度を明確化

Webアプリケーション診断では、CVSSスコア(脆弱性の深刻度)にEPSS情報(実際に悪用される可能性の推定値)を組み合わせた網羅的な評価スコアを算出します。深刻度と悪用度の両面から優先対応すべき脆弱性を的確に提示できるため、限られたリソースで効率的にセキュリティ対策を進められます。

理由④診断から対策まで一貫したソリューション提案

診断結果に基づき、クラウド型WAFサービス「Cloudbric WAF+」をはじめとしたソリューションの提案・導入サポートまで一貫して対応します。脆弱性の認識から対策、継続的なセキュリティ強化まで総合的に支援できるのが、Cloudbricの強みです。

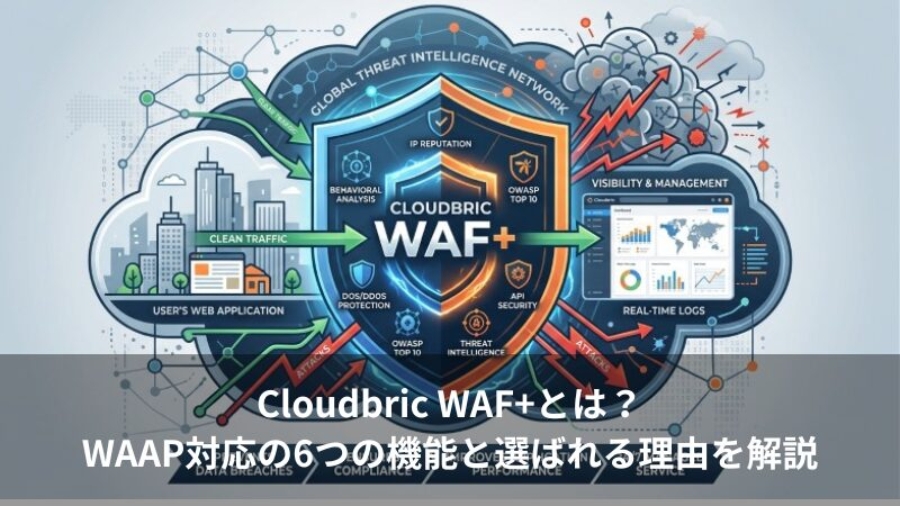

Cloudbric WAF+については、以下の記事で詳しく解説しています。あわせてお読みください。

Cloudbric WAF+とは?WAAP対応の6つの機能と選ばれる理由を解説

理由⑤複数人体制による安定した品質管理

プロジェクトの各プロセスに複数人の責任者をアサインし、安定した品質管理のもとでサービスを提供しています。プロジェクトマネージャー、セキュリティエンジニア、品質管理者が連携し、事前確認→診断実施→最終チェック→品質管理部門確認→納品の5段階で診断漏れや精度のバラつきをコントロールします。

Cloudbric 脆弱性診断の導入の流れ

Cloudbric 脆弱性診断は、必要なタイミングにリーズナブルな価格で専門的な診断を受けたい企業のために設計されたサービスです。サービスの利用は、以下の4つのフェーズで進みます。

- 事前準備:診断対象と実施日時を決定します。診断種類に応じて、画面遷移図や診断用アカウント、対象機器情報などのご提供をお願いしています。

- 診断実施:リモートで診断を行います。稼働中のシステムを停止せずにインターネット経由で実施するため、業務への影響を抑えられます。重大な脆弱性が発見された場合は緊急報告を行います。

- 報告:診断終了後3営業日を目安に報告書を納品します。総合結果・総評、発見した脆弱性の概要、各リスクの詳細が含まれます。オプションで診断結果説明会も利用可能です。

- アフターサポート:報告書記載内容のQA対応や、必要に応じた再診断を実施します。

まとめ

サイバー攻撃が巧妙化する中、自社のセキュリティの不備が取引先や顧客に被害を広げるリスクは高まっています。脆弱性診断による現状把握は、対策の第一歩です。

Cloudbric 脆弱性診断は、6つの診断メニューとエキスパートの診断で高精度にリスクを可視化し、脅威インテリジェンスに基づく最新の診断項目と独自の評価スコアで優先対応すべき脆弱性を明確化します。診断結果に基づくCloudbric WAF+等の対策提案まで一貫して支援する体制も整っています。

自社のセキュリティ強化をお考えの方は、ぜひお気軽にお問い合わせください。