「DDos攻撃」というサイバー攻撃を聞いたことがあるでしょうか。大量の通信を送り付けてサービスを利用停止に追い込む攻撃です。DDos攻撃は公に報じられることも多く、標的になると大きな被害が想定される攻撃です。ここでは、DDos攻撃の概要と被害状況や攻撃の種類に加え、有効な対策について解説します。

DDos攻撃とは?

「DDos攻撃」とは、複数のコンピューターからウェブサイトやサーバー等に対して過剰なアクセスを試行したり、大量のデータを送信したりする攻撃です。「DDos攻撃」は、「Distributed Denial of service Attack」(分散型サービス拒否攻撃)の略称です。似た用語として、「Dos攻撃」があります。こちらは「Denial of Service Attack」(サービス拒否攻撃)の略称です。両者の違いは、攻撃が単一のコンピューターから仕掛けられるか、複数のコンピューターから仕掛けられるか、という点にあります。

「Dos攻撃」は、単一のコンピューターからの攻撃です。大量のアクセスを仕掛けることでサーバーの処理の限界を超えさせ、サービス停止に追い込む攻撃です。単一のコンピューターからの攻撃のため、事前に同一IPアドレスからのアクセス回数に制限を設ける、といった対策がとられてきました。そうした対策が必ずしも通用しないのが、新たに登場した「DDos攻撃」です。

「DDos攻撃」は、マルウェア等に感染させた複数のコンピューターを不正に乗っ取り、攻撃を仕掛けます。複数のコンピューターを利用し、IPアドレスを分散させることから、「Distributed」(分散型)と呼ばれます。特定のIPアドレスを制限することが難しく、第三者のコンピューターを不正に乗っ取っているため、真の攻撃者を特定することが難しい、という特徴があります。

想定される被害

「DDos攻撃」の標的になると、サービスや企業に大きな被害が及びます。サービスの停止による損害や、企業の信頼の喪失、攻撃を理由にした脅迫などが一般的な被害です。また、「DDos攻撃」によるサービス停止の混乱に乗じて別のサイバー攻撃を仕掛け、サーバーから情報を不正に盗んだり、データを書き換えたり、といった攻撃がなされる恐れもあります。

DDos攻撃の発生状況と被害例

そんなDDos攻撃ですが、国内外問わず多くの被害事例があります。ここでは、国内での発生状況と、主要な被害事例をご紹介します。

日本国内での発生状況

DDos攻撃は、日本国内でも日々観測・報告されています。IIJの調査によれば、2022年1月から4月に観測されたDDos攻撃の件数はそれぞれ、「541件」「448件」「637件」「409件」と推移しています。月によって波はあるものの、毎月数百件はDDos攻撃が観測・報告されていることになります。一般に、DDos攻撃の標的となるのは個人ではなく一般企業や公的機関です。特に大きな企業や機関の場合、攻撃者の標的になりやすく、大きな被害が想定されますが、被害にあった場合の損害を考えると、中小企業でもDDos攻撃の対策を講じる必要があるでしょう。

主要な被害事例

日本国内だけでなく、DDos攻撃は世界的にも多くの被害を生んでいます。ここでは、日本国内を中心に被害事例をピックアップしてご紹介します。

・2015年 東京五輪大会組織委員会へのDDos攻撃

2015年11月、東京オリンピック大会組織委員会の公式HPに対して大量のアクセスがあり、サーバーの運営会社の判断で通信が遮断されました。サイトは12時間にわたって閉鎖されてしまいました。

・2016年 マルウェア「Mirai」による大規模DDos攻撃

2016年話題になったのが、マルウェア「Mirai」を利用したDDos攻撃です。「Mirai」はセキュリティの甘いIoT機器を標的として侵入して端末を乗っ取るマルウェアで、DDos攻撃に悪用されました。攻撃者は数十万の端末を乗っ取って大規模なDDos攻撃を仕掛けたとされています。

・2018年 「ファイナルファンタジーXIV」を狙ったDDos攻撃

2018年10月、スクウェア・エニックス社の人気オンラインゲーム「ファイナルファンタジーXIV」がDDos攻撃を受けます。日本やヨーロッパなどすべてのデータセンターが標的になり、一ヶ月以上の長期間にわたって被害が続きました。

DDos攻撃の種類

DDos攻撃は、その攻撃手法からいくつかの種類に分けられます。ここでは、DDos攻撃の種類について主要なものを解説していきます。

・SYNフラッド攻撃 / FINフラッド攻撃

SYNフラッド攻撃 / FINフラッド攻撃は、「接続要求」と「切断要求」を大量に送る攻撃です。Webサーバーとクライアント(ユーザー)との通信規格である「TCP」において、通信は①「クライアントからの接続要求(SYN)/切断要求(FIN)」→②「サーバーの応答」→③「クライアントからの確認応答」という手順で成立/終了します。この接続要求(SYN)と切断要求(FIN)を利用した攻撃が、SYNフラッド攻撃 / FINフラッド攻撃です。攻撃者が接続元のIPを偽ってSYN/FINを送信すると、サーバー側は②の応答を送信し、クライアントからの③「確認応答」を待ちます。サーバーが確認応答を待ち続けることでサーバーのリソースが枯渇してしまうと、サービス停止に追い込まれます。

・ACKフラッド攻撃

「ACK」とは、先ほどの②と③に該当する「応答」および「確認応答」のことです。接続/切断には必ず接続要求(SYN)や切断要求(FIN)が必要ですが、それらを送らずに「確認応答」を送信すると、サーバー側は通信を廃棄し、「接続拒否」と返す仕組みになっています。この「確認応答」(ACK)を大量に送信することでサーバーのリソースを枯渇させるのが、ACKフラッド攻撃です。

・Slow HTTP DoS Attack

Slow HTTP DoS Attackは、先の2つの攻撃とは違い、少ない数のパケットを利用した攻撃です。長時間にわたってパケットを送信することでセッションを占有し、他ユーザーのアクセスを妨げます。パケット数が少なく済むため、大規模なサイトであっても少ないリソースで攻撃することが可能な攻撃手法です。

・DNSフラッド攻撃

DNSフラッド攻撃は、Webサーバーそのものではなく、そのWebサーバーの名前解決を担うDNSサーバーに対して大量の通信を送る攻撃です。「名前解決」とは、WebサイトのURLを表すドメイン名を、実際の通信送り先である「IPアドレス」に変換することを指し、DNSサーバーは送られてきたドメイン名をIPアドレスに変換してWebサーバーに送信します。DNSサーバーに対して大量の通信を送信することで、DNSサーバー間の通信を占有するのが、DNSフラッド攻撃です。

・ UDPフラッド攻撃

UDPとは通信規格の一種で、TCPとは違い、「SYN」や「ACK」といった事前の接続手順が省略された通信です。TCPよりもオーバーヘッドが低いという利点がありますが、接続確認等が行われないため悪用されやすいという欠点もあります。UDPフラッド攻撃は、そんなUDPを利用した攻撃です。大量のUDPパケットを送りつけることで、サーバーに負荷をかける攻撃手法です。

DDos攻撃への対策

標的になると大きな被害が想定されるDDos攻撃。それでは、どのような対策が有効なのでしょうか。ここでは、主要な対策を4つご紹介します。

特定IPアドレスからの通信制限

DDos攻撃はコンピューターからの通信を利用した攻撃です。そのため、そのコンピューターからの通信を制限すれば、攻撃の対策にはなります。しかし、Dos攻撃とは違い、DDos攻撃は複数のコンピューターからの攻撃のため、この対策は不十分なものとされています。

特定の国からのアクセスを遮断

日本人のみを利用者として想定しているサイトであれば、海外からのアクセスや特定の国からのアクセスを遮断する、という対策も有効です。日本国内の企業が受けるDDos攻撃は一般に、海外のサーバーを経由して行われるため、海外からのアクセスを遮断することもDDos攻撃の対策になります。海外の利用者も想定したサービスの場合は、この対策を採用すると可用性を損なう恐れがあるため、万能な対策とは言い切れません。

WAFの導入

今日、サイバー攻撃全般への対策として注目されているのが「WAF」(Web Application Firewall)です。WAFはアプリケーションへの通信を常に監視し、攻撃性のあるものを検知、遮断することでWebアプリケーションを守るツールです。Cloudbric WAF+はクラウドベースで提供されるWAFで利用準備に手間がかからず、新しい攻撃パターンにも迅速に対応できる、という特徴があります。また、WAF機能だけではなく、安全に通信するために必要なSSL証明書の提供、95ヵ国から収集した脅威情報をもとに脅威IPを遮断する機能、スパイウェア、スパムボットなどのような悪性ボットを遮断する機能、L3、L4、L7DDoS攻撃防御機能も提供する5in1Webセキュリティ対策です。

WAF については、以下の記事でも詳しく解説しています。あわせてお読みください。

「セキュリティ対策に有効なWAFとは?仕組みや種類、おすすめ製品を紹介」

Cloudbric WAF+のより詳しい情報はこちらをご覧ください。

DDos攻撃専用対策ツールの導入

DDos攻撃専用の対策ツールを導入するというのも有効な対策です。Cloudbric ADDosは、DDos攻撃専用のセキュリティサービスです。リアルタイムに通信を監視しており、最大で65Tbpsの通信を分散させて緩和し、DDos攻撃の被害を未然に防ぎます。広い対応帯域や高速な処理スピード、脅威の分析や共有といった様々な機能を備えており、Cloudbric WAF+をはじめとする各種WAFと組み合わせて利用することもできます。

Cloudbric ADDoSのより詳しい情報はこちらをご覧ください。

まとめ

DDos攻撃は、大量の通信を送ることで標的のサーバーのリソースを枯渇させ、サービスを利用停止に追い込むサイバー攻撃です。標的にされると損害が予想される他、企業の信頼の喪失や他のサイバー攻撃の隠れ蓑として利用されるなど、大きな被害が想定されます。日本国内でも月に数百件のDDos攻撃が観測されており、企業としてはきちんと対策を講じたいところです。弊社が提案する対策を参考にして、安全なDDoS対策を講じて頂ければ幸いです。

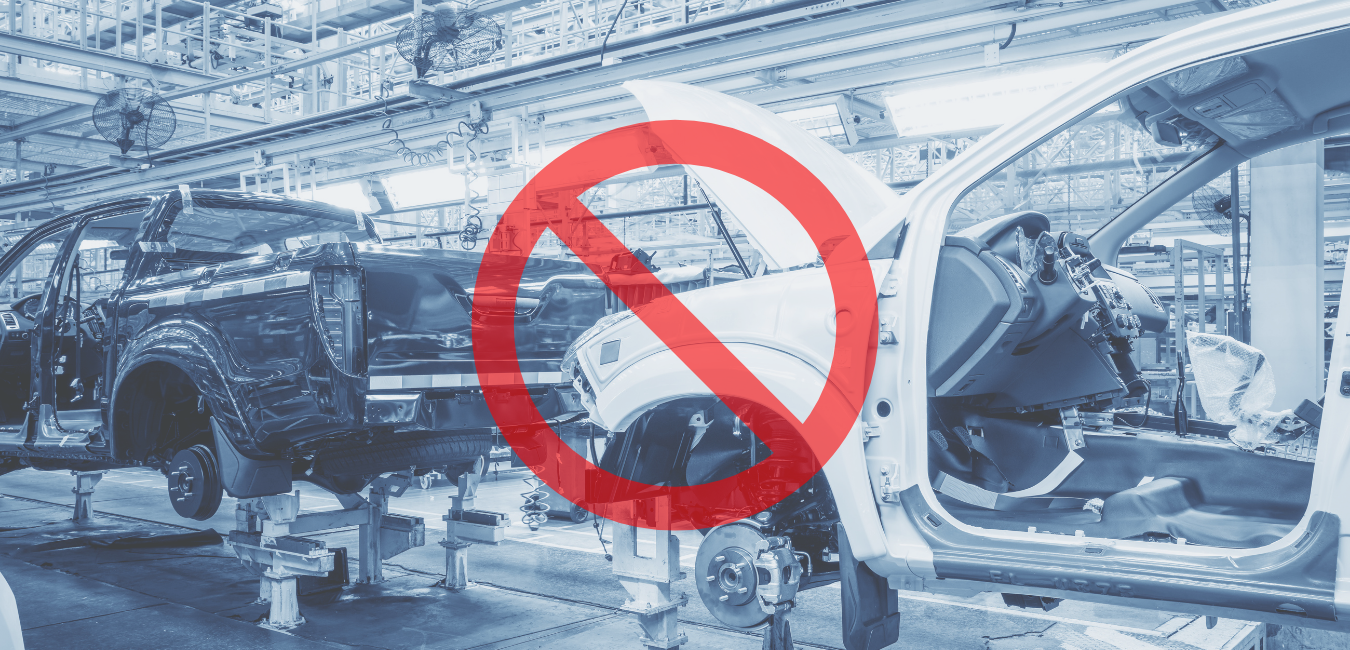

2月28日、トヨタ自動車は日本国内の全14工場28ラインの稼働を、3月1日に停止することを発表しました。同時にその原因が「トヨタ自動車の取引先企業がランサムウェアに感染したため」だということも明らかになり、大きな話題となりました。その他に、3月14日にはトヨタ自動車系の部品メーカー、デンソーのドイツの現地法人がサイバー攻撃を受けたこともありました。この事件もランサムウェアによるサイバー攻撃でした。取引先企業がランサムウェアの感染により、業務に必要なシステムが使用不可になったため、工場を停止することになりました。工場停止は3月1日だけで、翌3月2日からは全ての工場の稼働が再開しましたが、たった1日の稼働停止でも計1万3千台以上の車両生産に遅れがでるなど、決して小さくない余波が広がっています。

2月28日、トヨタ自動車は日本国内の全14工場28ラインの稼働を、3月1日に停止することを発表しました。同時にその原因が「トヨタ自動車の取引先企業がランサムウェアに感染したため」だということも明らかになり、大きな話題となりました。その他に、3月14日にはトヨタ自動車系の部品メーカー、デンソーのドイツの現地法人がサイバー攻撃を受けたこともありました。この事件もランサムウェアによるサイバー攻撃でした。取引先企業がランサムウェアの感染により、業務に必要なシステムが使用不可になったため、工場を停止することになりました。工場停止は3月1日だけで、翌3月2日からは全ての工場の稼働が再開しましたが、たった1日の稼働停止でも計1万3千台以上の車両生産に遅れがでるなど、決して小さくない余波が広がっています。

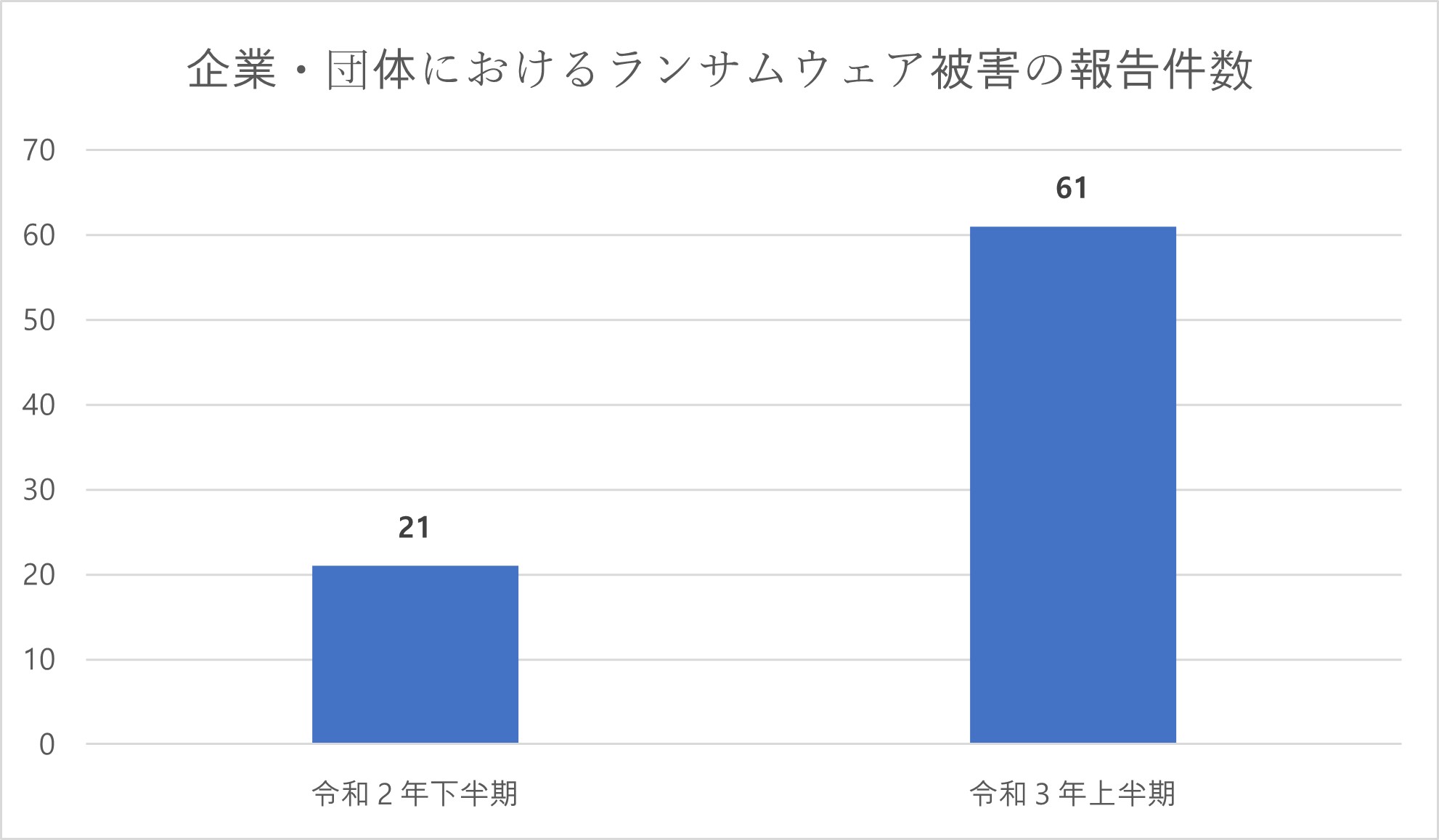

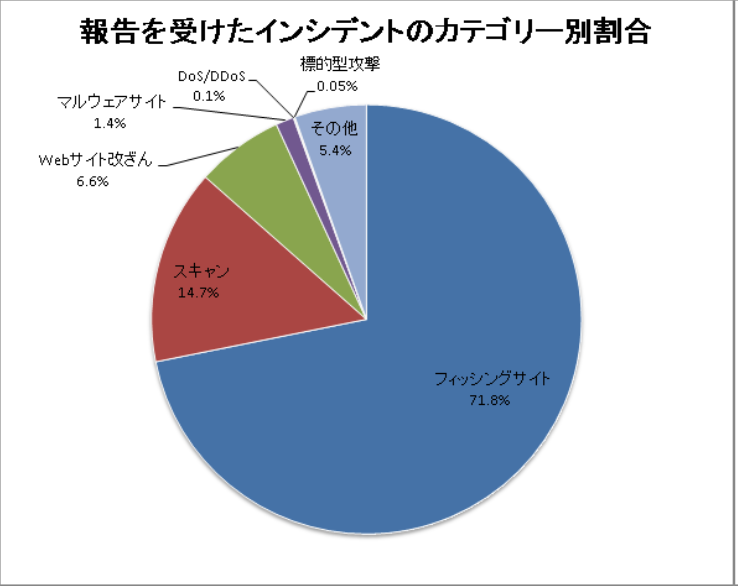

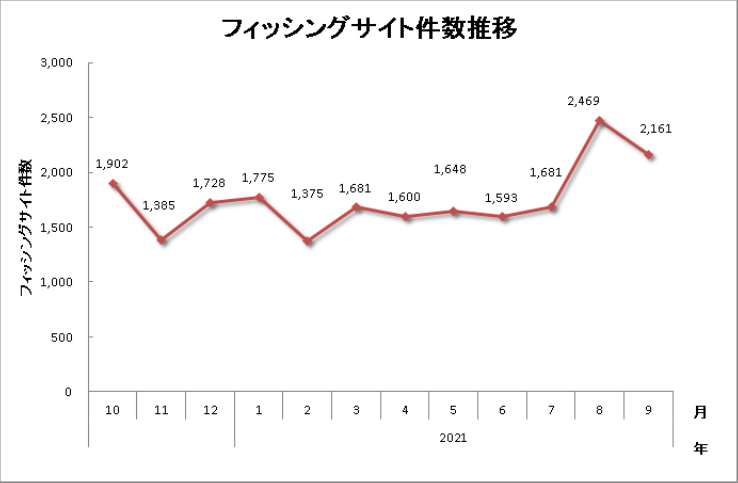

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より 引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より 引用: https://jvndb.jvn.jp/

引用: https://jvndb.jvn.jp/