新型コロナウイルスの影響で、緊急事態宣言が出されるにつれ多数の企業がテレワークを導入しました。そして、緊急事態宣言が解除された以降も、かなりの割合でテレワークが続けられています。一番楽な場所で業務に当たれるという事を好意的に受け取る方も、多数存在するのではないのでしょうか。実際、出勤する手間が省けるというだけでも、日常はかなり楽になるものです。しかし、テレワークがいかに従業員の仕事と生活の調和を助け、生産性を向上させたとしても、デメリットの存在を否定することはできません。テレワークは常にサイバー脅威と隣り合わせしており、いつ企業のデータがリスクに陥るのかわからない状態なのです。そこで、今日は一般的に運用されるテレワーク環境と、それに潜むリスク、そしてその対策についてお伝えします。

一般的なテレワーク環境に至るまでの道のり

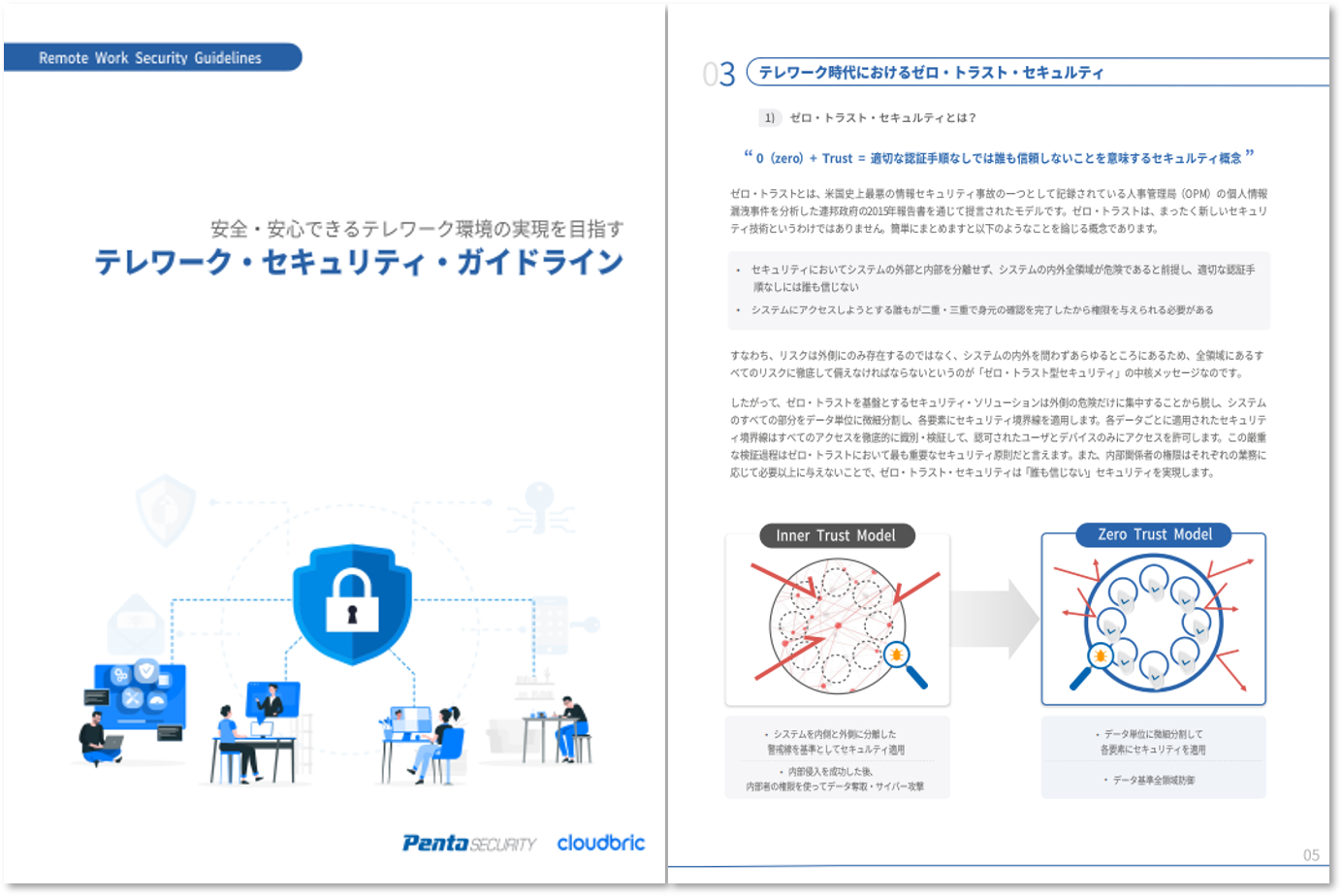

コロナの影響で急遽テレワークを始めた企業の多数が、「サイバーセキュリティに気を遣う余裕などない」という状況だったはずです。よって、ほとんどの方はもともと家庭に設置されたネットワークを利用してたに違いありません。しかし、テレワークの試行期間が長引き、「Zoom」などのセキュリティ問題が現れるにつれ、セキュリティ対策をせざるを得ない状況になりました。そこで数々の企業が導入したのが、「VPN」です。

VPN(Virtual Private Network)とは、ネットワーク上にプライベートな仮想通路を設置するアプリケーションです。強固なトンネルの様なものと想像していただければいいでしょう。そして、そのトンネルを通じ情報を送受信することによって、指定したサーバ、例えば社内ネットワークなどにより安全に接続できるようになる、というものです。

つまり、「家庭内に構築された既存のネットワークシステム」にVPNが足された形、が一般的なテレワーク環境になったのです。しかし、必ずしもすべての従業員がVPNを誠実に使っている、とは限りません。さらに、VPNを使ったとしても防げない脅威も存在します。

VPNを使わないテレワーク環境に潜むセキュリティリスク

テレワーク中の従業員は、想像以上にかなりの頻度で、VPNを使わず家庭用Wi-Fiもしくは公共Wi-Fiを通じ社内ネットワークへ接続します。しかしこれは、攻撃者にとって、重要な情報を奪取するチャンスです。例えば、データが暗号化されず単なるテキストで伝送された場合、攻撃者は容易にこれを奪取することができます。

よって、テレワーカーは安全が保障されていないWi-Fiネットワークを使い、社内ネットワークに接続することを避ける必要があります。もしも、必ずセキュリティ面での不安が残るネットワークを利用しなければいけない場合、VPNを使う必要があります。オープンされた荒野に、トンネルを一つ作りそこを行き来するのです。

VPNを使っているテレワーク環境にも潜むセキュリティリスク

VPNは、テレワーカーを抱える企業にとってもはや命綱になりました。しかし、不運にも損傷されたハードウェアやマルウェアに感染されたホームネットワークは、企業のネットワーク全部を危険に追いやります。VPNは安全な「通路」に過ぎないので、それを通じ企業のネットワークにも脅威が迫るのです。

個人用デバイスの業務上利用

多数のテレワーカーが業務用デバイスと個人用デバイス間でファイルを送受信しています。しかし、個人用デバイスは決して安全ではないゆえに、情報が漏えいする可能性も高まります。つまり、個人用デバイスを業務に使うことを許可するという事は、脅威にさらされるリスクを受け入れるという事になるのです。

例えばテレワーカーが重要な情報を個人用デバイスに保存したまま退職した場合、その情報はテレワーカー自身のみが削除できます。また、全ての従業員が常にソフトウェアを最新バージョンに保っているという保証もありません。これは、テレワーカーの個人用デバイスに接近するハッカーが、さらに容易に企業の情報に接近できるという事です。

結果的に、ITチームがいくら業務用デバイスのセキュリティに気を使ったとしても、テレワーカーの個人用デバイスからいくらでも情報が流出しかねない、という状況が生み出されます。なので、個人用デバイスの使用を禁止し、業務用デバイスのみで業務を行わせる必要があります。

シャドーIT問題

テレワーカーの個人用デバイスに対する欲求は、シャドーIT問題も引き起こします。個人用デバイスを使用する場合、必然的に企業のITチームから許可されていないソフトウェアやシステムを使うことになります。実際、テレワーカーは自分が容易に使えるアプリケーション、システム、プログラムに手を伸ばしがちです。

しかし、これはハッカーが脆弱性に突き入る隙を与えます。よって、テレワーカーは少し不便になるのを承知のうえ、ITチームから認められたものだけを使うべきでしょう。

巧妙化されるハッキング手段と、保護されないテレワーカー

近年、サイバー犯罪は人間の弱点を利用する形に進化しています。例えば、最近ハッカー集団はWHO(世界保健機関)のサイトでコロナに関する状況を把握しようとする人々を狙った悪性アプリケーションを制作しました。アプリケーションがインストールされた場合、「トロイの木馬」と呼ばれるマルウェアにより、デバイスに保存された重要なデータが奪取されるのです。このように誤って悪性アプリケーションをインストールすることによって、情報を奪取されかねません。

こうした手口で手抜かれた情報は、武器となり、情報の主を攻撃します。特にテレワーカーは、出勤して勤務する従業員より、このような攻撃に屈する可能性が高いのです。出勤して勤務する場合には、アプリケーションなどをダウンロードする際、ITチームからの許可を得る必要があります。しかし、テレワーカーはそのような許可を得る必要がないので、自らハッカーの攻撃に露出される可能性が高まるのです。

よって、強力なVPNを使うだけではなく、強力な認証手段を利用するとともに、エンドポイントのセキュリティ状況を確認できる、VPNより高度なセキュリティ対策も考慮する必要があります。

テレワーク環境のセキュリティ対策

デジタル環境が拡大される中、そしてコロナの影響が続く間には、必然的に社内で勤務するのではなく、テレワークなどの形を取る従業員が増えるでしょう。テレワーカーに脅威が付きまとうとはいえ、その脅威を排除する方法もまた、存在するのです。前述したように、テレワークのセキュリティを保存する手段としてはVPNがあり、幅広く利用されています。しかし、VPNがいくら安全だといえ、VPNはただの通路にすぎず、それを通る危険なトラフィックを制御することはありません。

まず、データを保護するための対策をとる前に、テレワークとネットワークに関するポリシーを見直しましょう。

ポリシーが確定すれば、セキュリティに対する脅威にどう立ち向かうかも、自然に明白になるはずです。下の項目は、そのポリシーに従い取りえる対策です:

- 強靭なパスワードを設定する

- ファイアーウォールを設置する

- 2FA(2要素)認証を利用する

- 自宅のルーターにセキュリティ対策を施す

- 公共Wi-Fiを利用する際には、必ずVPNを使う

- フィッシングメールやサイトに注意を払う

- データを暗号化する

テレワークはもはやビジネス界で最も重要なテーマになりつつあります。しかし、テレワークにあたる従業員をコントロールできぬまま、データが危険にさらされるのをただ見ているわけにはいきません。

最後に

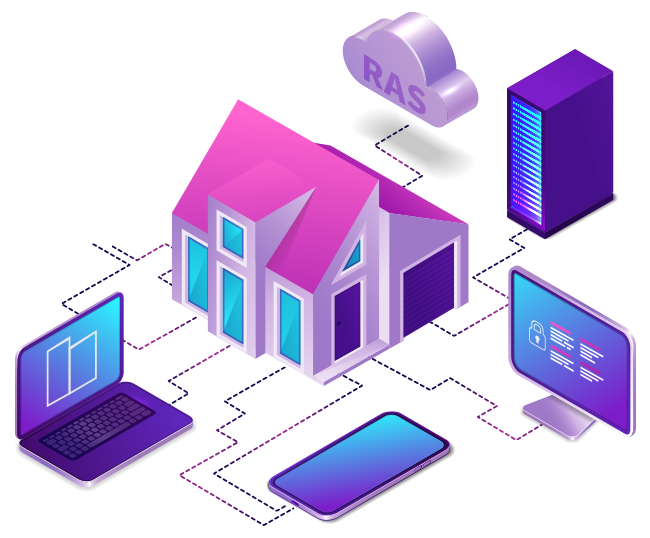

このような対策を全てとるのは現実的に難しい、というお客様も多数おられると思います。そういう方には、「Cloudbric Remote Access Solution」をお勧めします。2FA認証を通じ、全トラフィックを監視・暗号化するソリューションを手軽に利用できます。従業員にテレワークを指示しながらも、ネットワークとデータ両方を守る事ができる「Remote Access Solution 」を、無料お試し提供中の今、是非お試しください。

Cloudbric RAS