現代のIT社会では、大量のデータを管理する手段としてデータベースが不可欠です。多くのWebサービスや業務システムでは、商品や顧客の情報をデータベースで扱っています。

一方で、こうしたデータベースを標的としたサイバー攻撃も増えており、代表的な脅威が「SQLインジェクション」です。Webビジネスの拡大に伴い、その危険性はさらに高まっています。

対策には、まずSQLインジェクションの基本を理解することが重要です。本記事では、攻撃の仕組みとあわせて対策方法も解説します。

SQLインジェクションとは?

SQLインジェクションとは、データベースを操作するための言語「SQL(Structured Query Language)」を悪用したサイバー攻撃です。攻撃者が悪意のあるSQL文をWebシステムにインジェクション(注入)することで、不正なデータベース操作を図ります。

たとえば、Webサイトの入力フォームや検索ボックスに、不正な操作を行わせるSQL文を入力・送信します。適切なセキュリティ対策が施されていない場合、このSQL文が攻撃者の狙いどおりに実行されてしまい、データの削除や窃取といった被害を招きます。

SQLインジェクションはIT黎明期から存在しますが、現在でも決して過去の脅威ではありません。IPA(情報処理推進機構)によると、2024年における脆弱性(セキュリティ上の弱み)の累計届出件数において、SQLインジェクションは2番目に多く報告されています。

(参照元:IPA「ソフトウェア等の脆弱性関連情報に関する届出状況[2024年第3四半期(7月~9月)]」)

SQLは、世界で最も広く使われているデータベース言語です。そのSQLを扱う多くのWebシステムにとって、SQLインジェクションは決して対岸の火事ではありません。

SQLインジェクション攻撃を受けた際のデータベース処理

SQLインジェクション攻撃がどのように成立するのか、その仕組みを通常のデータベース処理と比較しながら見ていきましょう。ここでは、SQL文を交えて手口例を紹介します。

通常のデータベース処理

SQLインジェクションの標的となりやすいのは、ユーザーからの入力を直接受け付けるWebサイトの入力欄です。例として、商品を検索するための検索ボックスを考えてみましょう。

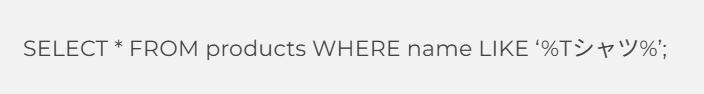

多くのECサイトでは、ユーザーが検索ボックスに入力したキーワードを受け取り、それをもとにSQL文を構築して商品データを取得します。たとえば、ユーザーが「Tシャツ」と入力して検索を実行した場合、サーバー側では一例として次のようなSQL文が生成されます。

このSQL文は、商品テーブル(products)の商品名(name)に「Tシャツ」が含まれるデータを検索し、該当する商品データを取得するものです。

このように、ユーザーが通常のキーワードを入力した際には特に問題は発生しません。入力されたデータに沿ったデータベース処理が行われ、期待どおりの検索結果が表示されます。

攻撃を受けた場合のデータベース処理

攻撃者がSQLインジェクション攻撃を図る場合、「Tシャツ」のように単純なキーワードは使いません。SQLにおいて特別な意味を持つ文字や命令文を仕込み、サーバー側で不正なデータベース処理を実行させようとします。これがSQLインジェクション攻撃です。

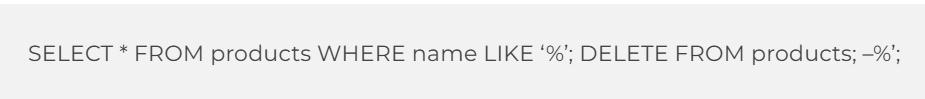

たとえば、攻撃者が「商品データの削除」を狙う場合、検索ボックスには次のような文字列を入力することが考えられます。

これは、本来のデータ取得処理(SELECT文)を意図的に中断し、別のデータ削除処理(DELETE文)を実行する構文です。先ほどと同様に、ユーザーの入力をSQL文にそのまま組み込むと、次のようなSQL文が構築されてしまいます。

このSQL文では、SELECT文の末尾で命令が終了するように記述されており、そのあとにDELETE文が続いています。また、「–」以降はSQLのコメント扱いとなるため処理に影響せず、構文エラーを回避したまま命令が通ってしまう仕組みです。

仮にこのSQL文が攻撃者の狙いどおりに実行されれば、productsテーブル内の全商品データが削除されかねません。適切なセキュリティ対策が施されていないWebサイトでは、たった一行の不正な入力がこうした事態を招く危険性があります。

SQLインジェクション攻撃で起きる問題

SQLインジェクション攻撃を許すことになれば、Webシステム上でさまざまな問題が発生します。具体的に懸念される問題は、主に次の4つです。

問題①重要な情報が盗まれる

SQLインジェクションが成功すると、攻撃者が他者・他社のデータにアクセスできるため、重要な情報が盗まれる恐れがあります。たとえば、データを取得するSQL文に脆弱性がある場合、攻撃者が不正にデータの取得範囲を書き換えることで、他人の情報までも取得可能です。

その結果、顧客の氏名・住所・連絡先といった個人情報や、業務上の設計資料・契約書といった機密情報が攻撃者の手に渡る危険性があります。こうした情報は、攻撃者本人に悪用されたり、ダークウェブで売買されたりするケースも少なくありません。

問題②データが改ざん・削除される

SQLインジェクションが成功すると、攻撃者によってデータベースに保管されたデータが改ざん・削除される恐れがあります。たとえば、攻撃者がデータ更新のSQL文(UPDATE文など)を悪用し、商品データの価格や説明文を不正に書き換えることも可能です。

また先ほどの例のように、データ削除のDELETE文で商品テーブル自体を削除されることも考えられます。Webサイトに表示されるデータが改ざんや削除の対象となれば、Webサイトの見た目は不適切に変わってしまうでしょう。最悪の場合、業務の継続やサービス提供に重大な支障をきたしかねません。

問題③システム自体を乗っ取られる

SQLインジェクションの手口によっては、システム自体を乗っ取られる恐れもあります。たとえば、データベースに登録されたユーザーの権限情報が不正に書き換えられることで、攻撃者が管理者権限を取得できてしまうかもしれません。

管理者権限を奪われると、システムの設定を不適切に変更されたり、サーバー内部にバックドア(密かに侵入可能な経路)を仕掛けられたりするリスクも生じます。攻撃者にシステム全体の制御を握られる状態となり、大変危険です。

問題④マルウェアに感染させられる

SQLインジェクションを足がかりに、攻撃者がマルウェア(不正なソフトウェア)の拡散を図るケースもあります。たとえば、マルウェアをダウンロードさせるスクリプトをWebページに埋め込まれると、閲覧したユーザーの端末がマルウェアに感染しかねません。

また、攻撃者がシステムの乗っ取りに成功した場合には、企業のサーバーを起点としてマルウェアが社内ネットワーク全体に拡散される恐れもあります。こうした攻撃はWebシステムの運営企業だけでなく、一般の訪問者にも被害を広げるため、非常に深刻です。

SQLインジェクション攻撃が企業にもたらす被害

SQLインジェクションは、単なるシステム障害にとどまらず、企業経営そのものに大きな被害を及ぼすリスクがあります。ここからは、SQLインジェクション攻撃が企業にもたらす被害例を見ていきましょう。

被害①企業の社会的信用の失墜

SQLインジェクション攻撃によって情報漏えいやWebサイトの改ざんが発生すると、企業の社会的信用は大きく損なわれます。サイバー攻撃を防げなかった事実が明るみに出れば、顧客からは「信頼性の低い企業」という烙印を押され、顧客離れは避けられません。

一度失った信頼は、簡単には取り戻せません。ブランドイメージに傷がつくと、既存顧客の離反に加えて、新規顧客の獲得も難しくなる恐れがあります。被害が報道やSNSを通して広まれば、さらなる評判の低下にもつながるでしょう。

被害②損害賠償や金銭的損失

SQLインジェクション攻撃による被害は、直接的・間接的な金銭的損失を企業にもたらします。たとえば、顧客の個人情報が流出した場合、企業に対して損害賠償を求める訴訟が起こされるケースもあります。

また、関係各所への報告・説明対応や再発防止策の検討など、事態の収束までに多大なコストを費やすことになるでしょう。システムの停止による機会損失や、流出した機密情報を悪用されることによる競争力の低下など、目に見えにくい経済的打撃も無視できません。

被害③不正行為への関与

SQLインジェクション攻撃によって企業のシステムが乗っ取られると、攻撃者に「踏み台」として悪用されるケースもあります。そうなれば、システムが別のサイバー攻撃に悪用され、結果として意図せず不正行為に関与してしまうでしょう。

たとえば、企業のメールサーバーから大量のスパムメールやフィッシング詐欺メールが送信されてしまうことも考えられます。こうした事態となれば、加害者ではないにもかかわらず、企業が不正行為に関与しているように見なされかねません。

SQLインジェクションの技術的な対策

SQLインジェクションに対しては、主に2つの技術的な対策が挙げられます。いずれも、ユーザーからの入力を安全に処理し、不正な命令の実行を防ぐための仕組みです。

対策①プレースホルダを利用する

Webサイトでは、ユーザーが入力・送信した内容を使って、SQL文を構築する場面があります。このとき「プレースホルダ」を使えば、不正な命令の埋め込みを防ぐことが可能です。

プレースホルダとは、SQL文に埋め込むデータの位置を仮の記号(「?」など)で指定し、後から安全にデータを組み込む仕組みです。たとえば、商品検索機能でユーザーがキーワードを入力した場合、プレースホルダを使うと次のようなSQL文になります。

実際には、プレースホルダ「?」の部分に、ユーザーが入力したキーワードが後から安全にセットされます。このとき、SQLにおける特殊な記号は命令として解釈されず、単なる「文字列」として扱われます。そのため、悪意のある入力によってSQL文が壊されたり、意図しない命令が実行されたりするリスクを抑えられます。

プレースホルダは、データベース処理に使われるライブラリの多くでサポートされています。SQLインジェクションを防ぐ第一歩として、プレースホルダを使える仕組みの導入を検討しましょう。

対策②エスケープ処理を行う

プレースホルダはSQLインジェクション対策として有効ですが、すべての状況で使えるとは限りません。たとえば、文字列の連結によってSQL文を構築しなければならない場合などは、代替手段として「エスケープ処理」を検討する必要があります。

エスケープ処理とは、入力値に含まれる特殊な記号を、SQL文の構文として解釈されないように無害化する処理のことです。たとえば、シングルクォート(’)やセミコロン(;)といった記号は、SQL文では命令の区切りや文字列の終端として扱われます。これらを単なる「文字列」として扱われるよう、適切な形式に変換するのがエスケープ処理です。

プレースホルダの内部でも、入力値を正しく扱うためにエスケープ処理が自動で行われています。エスケープ処理を手軽に実装できるライブラリもあります。プレースホルダを使えない場面では、開発者自身が明示的にエスケープ処理を実装することも検討しましょう。

SQLインジェクションを含む脅威への総合的な予防策

SQLインジェクションをはじめとするサイバー攻撃からシステム全体を守るためには、開発段階だけでなく、運用やインフラの面からも予防策を講じることが大切です。ここでは、SQLインジェクションを含む脅威への総合的な予防策を3つ紹介します。

予防策①動作環境をすべて最新状態に保つ

Webサイトや業務システムを安全に運用するためには、動作環境を常に最新の状態に保つことが大切です。

Webシステムは、OSやWebサーバー、データベース管理システムなど、複数の要素で構成されています。こうした要素は、新たな脆弱性が見つかった際にアップデートされることが一般的です。バージョンが古いままだと最新の脆弱性に対応できません。

安全性を保つためには、これらのバージョンを定期的に確認し、必要に応じて速やかにアップデートしましょう。また、Webサイトを構築するために「WordPress」などのCMS(コンテンツ管理システム)を使っている場合は、そのアップデートも不可欠です。

WordPressのセキュリティについて、詳しくは関連記事「WordPressのセキュリティ|脆弱性を狙った攻撃事例や対策」もご覧ください。

予防策②脆弱性診断ツールで定期的にチェックする

サイバー攻撃は日々巧妙化し、それに伴い新たな脆弱性も次々と発見されています。開発段階であらゆる脆弱性を完全に排除するのは現実的ではないため、運用中も継続的な確認が欠かせません。そこで、脆弱性診断ツールを活用するのが効果的です。

脆弱性診断ツールは、Webシステムを自動的に検査し、SQLインジェクションをはじめとする脆弱性を洗い出してくれます。診断ツールで検出された脆弱性を速やかに修正することで、攻撃を受ける前にリスクを排除することが可能です。

脆弱性については、以下の記事でも詳しく解説しています。あわせてお読みください。

「脆弱性とは?被害例や攻撃手法、セキュリティ対策方法を紹介」

予防策③WAFなどのセキュリティツールを導入する

サイバー攻撃の多くは、インターネットを介して行われます。ネットワーク通信の段階でそれらを検知・遮断するためには、専用のセキュリティツールを導入することが効果的です。なかでも「WAF(Web Application Firewall)」は、Webアプリに対する代表的な防御手段として注目されています。

WAFとは、Webアプリへの通信内容を常時監視し、攻撃を検出・防御するための専用セキュリティツールです。たとえば、ユーザーの入力内容に不正なSQLの命令が含まれている場合、WAFがその異常を見つけ出し、通信がWebサーバーへ届く前に遮断します。

WAFにはソフトウェア型やクラウド型など多くの種類がありますが、最新の脅威に対応しやすい点ではクラウド型がおすすめです。セキュリティ対策の「最後の砦」として、導入を検討するとよいでしょう。

WAFについては、以下の記事でも詳しく解説しています。あわせてお読みください。

「セキュリティ対策に有効なWAFとは?仕組みや種類、おすすめ製品を紹介」

まとめ

SQLインジェクションは、企業のWebシステムに深刻な被害をもたらすサイバー攻撃です。対策が不十分だと情報漏えいやデータの改ざん・削除といった被害を引き起こし、信頼の失墜や金銭的損失につながります。

SQLインジェクション攻撃からWebシステムを守るためには、プレースホルダやエスケープ処理による技術的な対策が不可欠です。また、動作環境の定期的なアップデートや脆弱性診断ツールによる定期的なチェック、WAFの導入といった総合的な対策も欠かせません。

クラウド型WAF「Cloudbric WAF+」は、最新の脅威に対応しながらWebシステムを保護できるセキュリティプラットフォームです。SQLインジェクションを含む幅広い攻撃への備えとして、導入を検討してみてはいかがでしょうか。

▼企業向けWebセキュリティ対策なら、クラウド型WAFサービス「Cloudbirc WAF+」

▼Cloudbricの製品・サービスに関するお問い合わせはこちら