新型コロナウイルスの影響で業務形態もまた急速な変化を重ねています。テレワークを導入する企業が急増していますが、セキュリティ上の懸念もあると考えられます。このような状況を鑑み、我々はオフィスから離れた場所でも安心して社内環境にアクセスできるようにセキュリティを強化した、「Cloudbric Remote Access Solution」をリリースしました。

新型コロナウイルスがもたらした働き方の変化

新型コロナウイルス感染症の感染拡大により全国に出された「緊急事態宣言」が5月25日に解除されました。しかし、 第二波の懸念もあり、完全な終息には相当な時間がかかりそうです。まだ安心できるレベルまでに至らず、依然としてその影響は我々に響いています。

コロナ過という言葉も出てきている中、新型コロナウイルスは人々の生き方を大きく変えるきっかけとなっています。多くの企業で導入しているテレワークもその例の一つであり、オンラインで業務に当たる割合が増え続けるだろうといっても過言ではありません。

日本では政府が長年テレワークを推進してきたもののあまり成果を得られなかったのですが、これを機にテレワークが働き方の一つとして定着すると考えられます。しかし、これまで日本でなかなか普及していなかったテレワークが急に広がった分、予想できなかったテレワークの加速化による懸念も存在します。

エンタープライズVPNの問題点

緊迫した状況での急な転換によりテレワーク導入を決めた企業の場合、セキュリティ対策が事前に十分に講じられていないため、常にハッキングや情報流出等の脅威にさらされているといっても過言ではありません。

テレワークにおけるセキュリティ対策として多くの企業がVPNサービスを取り入れています。確かに、VPNは数々のメリットを持つセキュリティ対策ですが、システムを構築するにはサーバへのゲートウェイ設置や、追加的なソフトウェア等のインストールが伴います。このような過程は、企業側にとっても、セキュリティ管理者にとっても、従業員側にとっても相当な手間を要するはずです。

簡単に安全なテレワーク環境を提供する Cloudbric Remote Access Solution

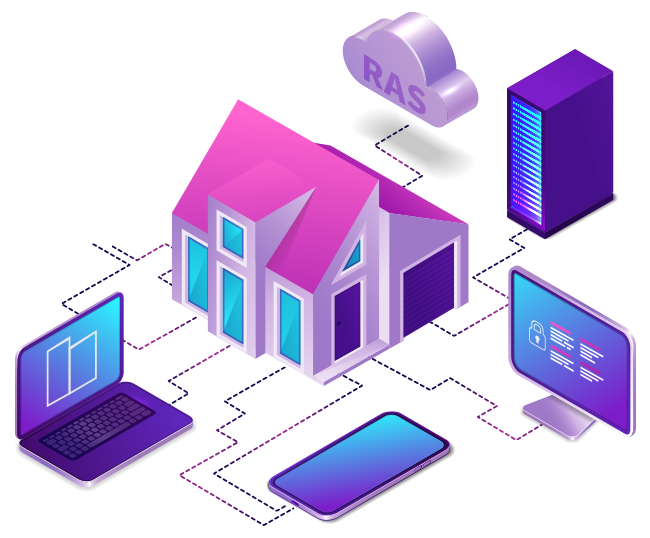

Cloudbric Remote Access Solutionは、クライアント側やサーバに対し、どのようなインストールも要求しません。従来のVPNサービスと違い、DNS変更など簡単な設定のみですぐ利用できるため、導入に対する負担を軽減させ、より効率的にテレワーク環境を構築することができます。

また、E2E暗号化を適用するなど、セキュリティを一層強化したリモートアクセスソリューションを提供します。ユーザが社内ネットワークに対し受送信する全てのトラフィックを暗号化するため、ハッカーの攻撃やあらゆるサイバー脅威を防げます。また、場所やデバイスに関係なく、予め承認されたユーザのみが企業の情報とデータにアクセスすることができます。

セキュリティ専門企業の技術とノウハウが詰まった「Cloudbric Remote Access Solution」は社内ネットワークにアクセスするすべての社員が安心して働けるように安全なテレワーク環境を作ります。

Cloudbric Remote Access Solutionを3ヶ月間無償で利用できます。

2020年10月7日まで無料お試しプロモーションを実施中です。今なら、「Cloudbric Remote Access Solution」の全ての機能を、無料でご利用いただけます。最も簡単で、万全のセキュリティ技術を適用し、さらに安全なテレワーク環境を実現する「Cloudbric Remote Access Solution」をこの機会に、ぜひお試しください。

NIST・ISO等の国際的な標準制定機関ではない民間企業が決めた規格を「標準」にしていいのか疑問を持たれた方もいるでしょう。

NIST・ISO等の国際的な標準制定機関ではない民間企業が決めた規格を「標準」にしていいのか疑問を持たれた方もいるでしょう。