クラウド&エッジコンピューティングセキュリティ企業のクラウドブリック株式会社(代表取締役:鄭 泰俊、以下クラウドブリック)と情報セキュリティ企業のペンタセキュリティシステムズ株式会社(日本法人代表取締役社長:陳 貞喜、本社:韓国ソウル、以下ペンタセキュリティ)は、2023 年4 月12 日より、「Cloudbric 脆弱性診断」の新サービスとして企業のWeb サイトに特化した「Web サイト診断」の提供を開始します。

-

サービス提供開始の背景

デジタル技術の進展により、インターネットをはじめとする情報通信ネットワークは私たちの社会にとって欠かせないものとなりました。特にここ数年、新型コロナウイルスの流行によって、世の中のデジタル化が急速に進行しています。総務省の調査*によると、Webサイトを開設している企業の割合は全体の90.4%にのぼっており、企業にとってWeb サイトは必須のものといえます。一方で、情報通信ネットワークを介したセキュリティ被害も急増しており、52.0%の企業が何らかのセキュリティ被害を受けたことがあることが分かっています。

しかし、セキュリティ対策を積極的に推進できない企業があるのも事実です。費用の問題や被害の影響範囲を小さく見積もってい

ることが考えられます。例えば、「自社のWeb サイトは静的なページのみなので、攻撃されないだろう」と思う企業もあるかもしれませんが、近年頻発している「サプライチェーン攻撃」に代表されるように、自社を経由して関連会社や取引先を侵害することもありえるため、Web サイトを公開している企業は常にサイバー脅威にさらされているのだという危機意識を持つ必要があります。

こういった企業を取り巻く状況を鑑み、「Cloudbric 脆弱性診断」においてもWeb サイトに特化した新しいサービスを迅速かつリ

ーズナブルな価格で提供することで、お客さまのWeb サイトのリスクの早期発見とサイバーセキュリティ対策の一助になることを目指します。

*総務省「令和3 年 通信利用動向調査報告書(企業編)」 https://www.soumu.go.jp/johotsusintokei/statistics/pdf/HR202100_002.pdf

-

「Cloudbric 脆弱性診断」および「Web サイト診断」について

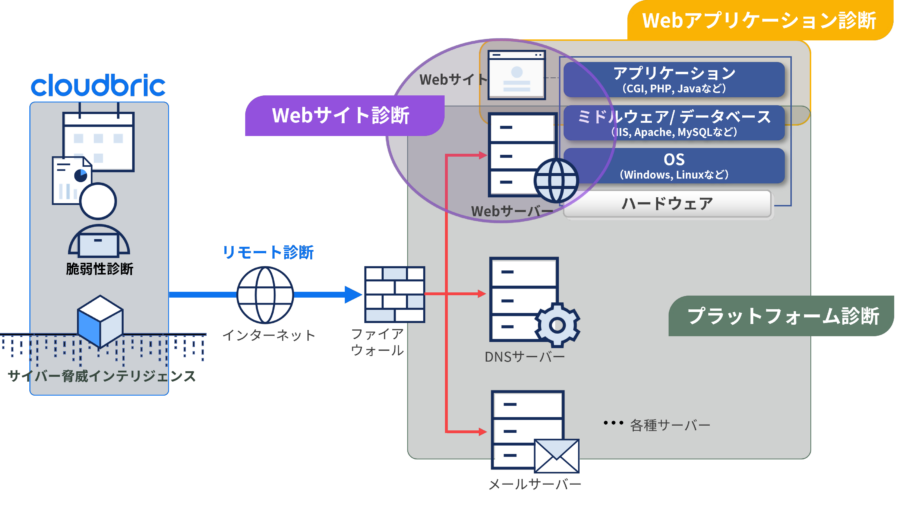

「Cloudbric 脆弱性診断」は、セキュリティのエキスパートによる脆弱性診断と114 カ国から収集した独自の脅威インテリジェンスを利用できるサービスです。診断は、システムの基盤となるミドルウェアやOS などの診断を行う「プラットフォーム診断」、Web サイトやWeb アプリケーションのセキュリティ脆弱性を診断する「Web アプリケーション診断」、それから今回新た加わるWeb サイトに特化した「Web サイト診断」があり、お客さまの環境およびニーズに応じて必要な診断を選択することができます。

「Web サイト診断」は、企業のWeb サイトに対し、外部の攻撃者からの目線で有益な情報が収集できる状態になっていないか

を調査し、脆弱性を見逃すことなく、サイバー脅威のリスクから企業を守ります。必須診断項目の含まれたベースプランと、Web サイトの構造や属性に合わせて選択できる2 つのオプション(Web アプリケーション診断要素を加えたものとプラットフォーム診断要素を加えたもの)を用意しています。

■サービス概要

サービス名:Cloudbric 脆弱性診断(プラットフォーム診断・Web アプリケーション診断・Web サイト診断)

提供開始日:2023 年4 月12 日

URL:https://www.cloudbric.jp/security-assessment/

▼Cloudbric 脆弱性診断に関するお問い合わせ

https://www.cloudbric.jp/inquiry/