DXという言葉が様々な場面で使われています。しかし現状、デジタル化によって新しいビジネスモデルを確立し、企業の力を高めていくDX推進のためには、課題もまだまだ残っており、また DX推進に伴うサイバーリスクに対する各種セキュリティ対策も共に解決すべき課題の一つです。この記事では、DXの概要と現状、導入事例に加え、DX時代に求められるセキュリティ対策について解説します。

DXの概要

そもそもDXとは、いったいどのような言葉なのでしょうか。ここでは、DXの概要と、よく混同される「IT化」「デジタル化」との違いを解説します。

DXとは

「DX」とは、「Digital Transformation」の略称で、直訳すると「デジタル変革」という意味の言葉です。DXの定義については曖昧な部分もありますが、広義には「デジタル化によって社会や生活のスタイルが変わること」を意味しています。経済産業省は産業界におけるDXについて次のように定義しています。「企業がビジネス環境の激しい変化に対応し、データとデジタル技術を活用して、顧客や社会のニーズを基に、製品やサービス、ビジネスモデルを変革するとともに、業務そのものや、組織、プロセス、企業文化・風土を変革し、競争上の優位性を確立すること」(デジタルガバナンス・コード2.0)

ビジネスにおいてDXとは、「デジタル化によってサービスやビジネスモデル、業務、組織などを変革し、自社の競争力を高めていくこと」を意味します。単にITを導入するだけでなく、それによって企業として新しい価値を築いていくことがDXには求められます。

IT化、デジタル化との違い

「DX」という言葉は、しばしば「IT化」「デジタル化」といった言葉と混同されます。簡単に言えば、「IT化」と「デジタル化」はDXのための手段にすぎません。「IT化」とは、「既存のアナログな作業にITを用い、便利にする」といった意味で使われる言葉です。既存の業務プロセスを崩さず、情報を活用しやすい状態に整理することがIT化と言われます。「デジタル化」とは、一部またはより広い範囲での業務プロセスのデジタル化を指します。例えば、書類の電子化や口頭連絡に代わるチャットツールの利用がそれに当たります。

IT化やデジタル化を推進しただけでは、企業の業務効率化は進むかもしれませんが、自社の新しい競争力の獲得には至りません。IT化とデジタル化は、DXのための準備段階に過ぎません。

日本のDX推進

DXが叫ばれるようになって数年経ちますが、日本ではいまだにDXに未着手、または途上の企業が多いと言われています。2022年7月に発表された、経済産業省の「DXレポート2.2」によれば、DX推進指標を提出している企業の数は増加傾向にあり、スコアも上昇していることから、着実にDXの重要性は広まりつつあると言われています。対して、企業の予算におけるデジタル投資の割合は以前と大きな変化が見られないことから、既存のビジネスに予算を割く企業が多く、DX推進が思うように進んでいないという現状もあります。

日本のDX推進を阻む要因としては、「DXについての理解不足」「既存システムの老朽化・ブラックボックス化」「デジタル人材不足」といったことが指摘されます。DXについての理解が浅いために予算があてられなかったり、既存のシステムが老朽化しているため、そちらの改修に予算を割かねばならなかったり、といった課題があります。また、DXを推進するための専門家が自社におらず、優秀な人材確保が難しいという点から、DXの重要性は認知していても手を打てない、といった企業も少なくありません。

結論として、DX認知度は確実に高まってきてはいるが、まだまだ課題も多く、DX推進は思うように進んでいない、というのが日本の現状です。

DX推進の導入事例

日本のDX推進はまだまだ途上とは言え、DXに成功した事例も多数報告されています。ここでは、日本でのDX推進の導入事例をいくつかご紹介します。

ソニー損害保険株式会社

保険大手の「ソニー損害保険株式会社」では、自動車保険とAIを組み合わせてDXを成功させました。AIを活用して運転スキルや運転傾向に関するデータを収集して事故のリスクを判定し、安全運転と判定された場合に保険料を一定額返金する、というサービスです。運転スキルの判定、という難易度の高い業務にAIを活用した、DX成功事例と言えるでしょう。

SREホールディングス

不動産テック企業の「SREホールディングス」は、蓄積された取引データを元に、不動産取引価格の自動査定ツールを導入しました。不動産業界にこれまでなかったビジネスモデルを確立したとして、DXグランプリにも選ばれています。

トライグループ

教育事業の大手「トライグループ」は、オンラインで授業が受けられる「Try IT」でDXを実現しました。スマホやタブレットで効率的に映像授業を受講できるシステムで、100万人を超える会員や、オンラインに特化した教室の設立など、新しいビジネスモデルを確立しています。

DX推進とセキュリティ

DX推進の認知度が高まる中で、セキュリティ対策の重要性も主張されています。DX推進には、新しいツールやクラウドのようなプラットフォームなど、新しい技術を導入する必要があります。データやその利用方法が複雑化していくため、セキュリティ対策が不十分なままDXが進められてしまう、という事例もあります。リモートワーク推進のために導入したVPNの設定不備のためにネットワークを狙ったサイバー攻撃を受けたり、管理システムの設定不備で外部から機密情報にアクセス可能な状態になっていたり、といったインシデントが典型例です。新しいシステムの導入に伴って、従来のセキュリティ対策を見直してさらに強固なものにする必要が生じています。

DX時代に求められるセキュリティとは

それでは、DX時代に求められるセキュリティ対策とは、具体的にどのようなものなのでしょうか。ここでは、種類別にいくつか対策例をご紹介します。

デバイスのセキュリティ

1つ目はデバイスのセキュリティ対策です。DX推進に伴って、パソコンやタブレット、スマートフォンといったデバイスの活用場面がさらに増えると予想されます。社内で管理できるPCだけでなく、テレワーク用のノートPCや、個人のスマートフォンを業務に使うことも増えています。デバイスのマルウェア対策や、情報漏えい対策などが不十分だと、思わぬインシデントにつながるかもしれません。マルウェア対策ソフトの導入や、システムへのアクセス制御などのセキュリティ対策が必要です。

ネットワークのセキュリティ

2つ目はネットワークのセキュリティ対策です。ネットワークに関するセキュリティは、昨今「境界型」のセキュリティから「ゼロトラスト」のセキュリティへと移行しています。クラウドやモバイル端末などの普及に伴い、ネットワークの社内・社外といった境界が曖昧になったことで、従来の境界型のセキュリティでは対応しきれない場面が増えつつあります。アクセスの全てを信頼せず、その都度認証を行って対策する「ゼロトラスト」のセキュリティの導入が推奨されています。

導入するツール・システムのセキュリティ

3つ目は導入するツール・システムのセキュリティです。DX推進に伴って、新しいツールやシステムを開発・導入する場面も増えるでしょう。導入するツール・システムにセキュリティ上の不備があっては、インシデントにつながるリスクも高まります。ツールやシステムの導入に際しては、信頼できるベンダーのものを選択したり、事前にセキュリティテストを実施したり、また導入後の定期的な見直しも必要になります。

Webサービスのセキュリティ

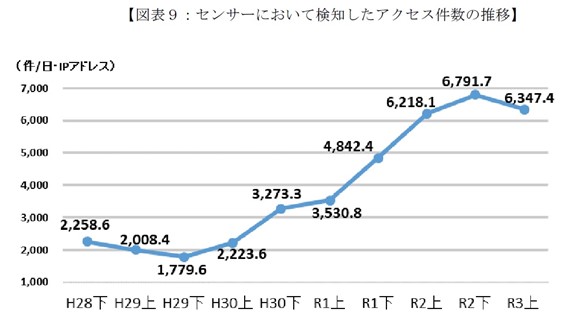

最後に、Webサービスのセキュリティです。社内の業務などのために、Webサービスを利用する企業も増えつつあります。Webサービスは攻撃の種類も多く、日々インシデントも多数報告されています。WAFの導入や脆弱性診断の実施など、Webサービスのセキュリティを強固に保つ仕組みを考えなければなりません。

まとめ

「DX」は、「デジタル化によってサービスやビジネスモデル、業務、組織などを変革し、自社の競争力を高めていくこと」を指す言葉です。単なる電子化やシステム導入のことではなく、企業に新しい価値をもたらしていかなくてはなりません。日本のDX推進はまだまだ途上にあり、考慮すべき課題も多数残っています。DX推進を検討するうえで無視できないのがセキュリティ対策です。デバイスやネットワーク、ツールのセキュリティ対策に加え、重要性の高いのがWebサービスのセキュリティです。Webサービスのセキュリティ対策には、「Cloudbric WAF+」がおすすめです。WAFサービスに加え、SSL証明書発行、DDoS攻撃対策、悪性ボットや脅威IPの遮断と、企業における必須の5つのセキュリティサービスを、手軽に導入・運用できる魅力的なソリューションです。 DX時代に求められるWebサービスセキュリティには、ぜひ「Cloudbric WAF+」をご検討ください。

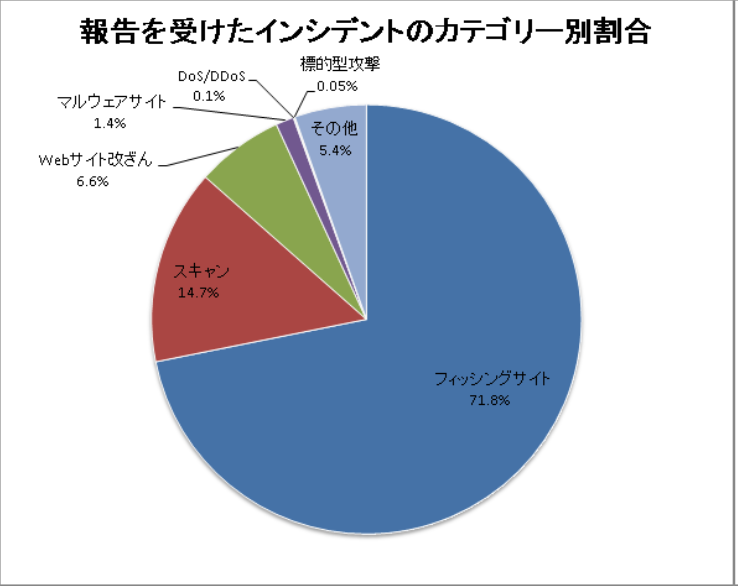

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より

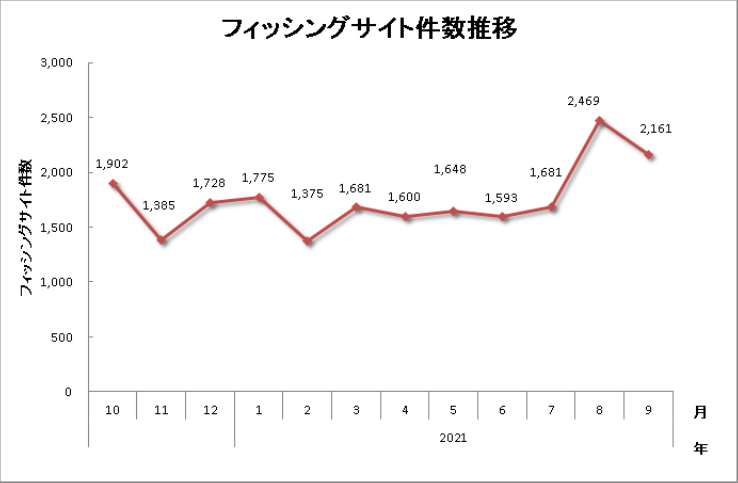

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より 引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より

引用:JPCERT/CC インシデント報告対応レポート2021年7月1日~2021年9月30日より 引用: https://jvndb.jvn.jp/

引用: https://jvndb.jvn.jp/-900x506.jpg)

.jpg)